Todos nós podemos concordar sobre a privacidade ser uma das nossas principais prioridades quando estamos online. Seja você um estudante de escola, um funcionário ou um turista, deseja ter certeza de que ninguém pode acessar seus textos e outros bens digitais particulares quando você se conectar à rede Wi-Fi em uma escola, local de trabalho ou algum local público aleatório . Muitos de nós nos perguntamos uma ou mais das seguintes perguntas:

Um professor pode ler meus textos sobre zombar dele quando estou conectado a um Wi-Fi da escola?

Existe uma maneira de o chefe descobrir que eu o odeio e meu trabalho quando vou on -line usando uma conexão sem fio no trabalho e compartilhar meus pensamentos e sentimentos em um bate -papo?

É fácil para algum hacker ler minha tela e roubar meus dados enquanto estou atravessando uma praça pública, conversando sobre uma rede Wi-Fi pública?

Meu parceiro pode passar por minhas mensagens em casa sem pegar meu telefone, mas explorando o fato de que nós dois compartilhamos a mesma rede?

A resposta curta é - principalmente não. No entanto, isso pode ser feito usando alguns detalhes.

Se você quiser aprender como e por quê, quais são as exceções e o que precisa ser feito para ler textos de alguém ou textos de tela, continue lendo até o final deste blog.

Como seus textos são protegidos dos hackers quando você está online usando o Wi-Fi?

Os usuários de telefones celulares enviam dois tipos de mensagens de texto.

Um é SMS (serviço de mensagens curtas) ou MMS (serviço de mensagens multimídia) e o outro são mensagens de bate -papo trocadas através de alguns programas e plataformas populares (Viber, Whatsapp, FB Messenger etc.). Os usuários de PC usam principalmente o último.

As mensagens SMS e MMS são transferidas usando um sinal móvel, e sua vulnerabilidade não tem nada a ver com você usar o Wi-Fi ou não.

A maioria dos aplicativos e serviços de bate-papo usa a criptografia de ponta a ponta (E2EE) . Isso significa que suas mensagens são criptografadas no seu telefone antes de serem enviadas. Eles permanecem criptografados até o dispositivo dos usuários finais, onde estão sendo descriptografados de volta ao texto legível.

Como alguém pode ler meus textos?

Para ler as mensagens transferidas usando a criptografia de ponta a ponta, um invasor deve (1) encontrar uma maneira de instalar algum software de controle de espião ou controle remoto no seu telefone, (2) interceptar e depois descriptografar em algum lugar entre os usuários finais , ou (3) encontre uma maneira de imitar o usuário final, descriptografar e ler a mensagem e encaminhá-la ao usuário final para evitar a detecção.

Vamos do topo.

1. Existem muitas soluções de software de acesso remoto, como Anydesk, TeamViewer e outros. Mas, para explorá -los, um invasor precisa instalá -los no seu dispositivo e, em seguida, permitir a conexão com o dispositivo sem que você perceba. Se ele de alguma forma for bem-sucedido, ele poderá ver sua tela e tudo o que você faz em tempo real. Ele pode até assumir o controle e controlar seu dispositivo como o dele. No entanto, isso não tem nada a ver com você estar no mesmo Wi-Fi ou não, ou com você usando o Wi-Fi. Isso funcionará enquanto você estiver online usando qualquer tipo de conexão com a Internet.

Outro tipo de software que pode ser usado para ler seus textos é um KeyLogger. Keyloggers pode ser hardware e software.

A versão de hardware é um pequeno dispositivo que se conecta ao seu laptop ou computador. Ele intercepta sinais do teclado e os armazena na memória interna ou os transmite para o atacante. É mais provável que esses tipos de ataques aconteçam se você costuma usar o mesmo computador, acessível ao público em um cenário ou biblioteca, porque o invasor precisa conectar o dispositivo ao computador das vítimas.

O software KeyLoggers pode ser enviado à vítima como anexos ou ocultos em algum outro arquivo, mas a maioria dos softwares de segurança os detectará e avisará o usuário antes de deixá -los instalar. No entanto, um usuário sem conhecimento pode permitir a instalação manualmente, dando ao invasor acesso a todas as entradas do teclado.

2. Embora estar na mesma rede Wi-Fi possa facilitar a interceptação de mensagens criptografadas um pequeno toque, descriptografá-las não é uma tarefa fácil. Requer hardware, software muito sofisticado e é um processo demorado. A menos que você esteja na lista mais procurada, há muito pouca chance de você ter que lidar com esse tipo de invasão de privacidade .

3. Mimitar o usuário final para obter uma chave de descriptografia também é uma das opções para obter seus textos. Este método também é conhecido como Man-in-the-Middle (MITM). No entanto, a maioria dos protocolos de criptografia de ponta a ponta usa algum tipo de autenticação de endpoint para impedir esses tipos de ataques.

Além disso, vale a pena mencionar que alguns dos serviços de mensagens menos populares não usam criptografia de ponta a ponta. Isso facilita a comunicação através deles presa para os atacantes.

Como posso me proteger quando estou compartilhando Wi-Fi com pessoas desconhecidas?

Existem algumas coisas simples que você pode fazer para manter a segurança de pessoas indesejadas obtendo acesso ao seu dispositivo , bate -papos, textos e outros dados privados.

Nunca deixe seu dispositivo desbloqueado e sem vigilância.

Isso impedirá que qualquer pessoa obtenha acesso físico ao seu telefone ou computador, permitindo que ele ignore a segurança e instale o software Spy ou Remote Control. Use um software VPN bom e confiável.

Uma rede privada virtual ou VPN é um software que praticamente cria uma rede privada. Usando -o, toda a sua comunicação com a Internet passa por um túnel criptografado, dificultando muito o hackear.

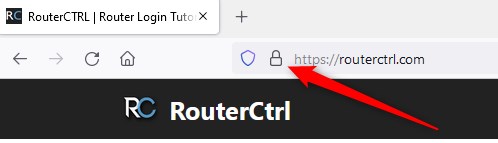

Preste atenção ao ícone da fechadura no lado esquerdo da barra de endereço dos seus navegadores.

Se mostrar desbloqueado, não baixe nada e evite totalmente, se possível.

O ícone de bloqueio mostra se o site que você está visitando possui um certificado SSL ou não. SSL significa camada de soquete segura. Esse protocolo permite uma comunicação segura e criptografada entre o navegador e o servidor.

Resumo

Mesmo que o uso da mesma rede Wi-Fi não permita que o proprietário acesse seus dados privados ou leia seus textos, isso pode torná-lo vulnerável a ataques. Para evitar isso, você pode seguir alguns conselhos simples. Primeiro, não deixe nenhum de seus dispositivos desbloqueados e sem vigilância.

Quando você estiver se conectando à Internet, use o software VPN. Comunique-se por meio de serviços que usam criptografia de ponta a ponta como Viber, FB Messenger ou similar e evite baixar arquivos ou interagir com sites sem certificados SSL representados por um ícone de bloqueio bloqueado à esquerda da sua barra de endereços.