Запитати, що таке інтервал обертання групового ключа, означає, що ти заглибився в процеси, які ледве помітні, оскільки вони відбуваються на задньому плані, і вони в тіні набагато більших речей.

Інтервал обертання ключів групи - це те, що відбувається в бездротовій мережі , де підключені два пристрої. Це метод безпеки, і, щоб зрозуміти його, нам потрібно обговорити необхідність бездротової безпеки, протоколів та того, як працює обертання ключів групи.

Необхідність безпеки Wi-Fi

Якби не було загрози, протоколи безпеки Wi-Fi не були б винайдені. Однак там є справжні загрози, які можуть використовувати наше бездротове з'єднання, щоб завдати серйозної шкоди нашим пристроям та іншим. Ось кілька сценаріїв:

- Атака MITM: AKA At-at-Middle атаки-це випадки, коли хтось може змінити повідомлення від вас та вашого найближчого друга, якщо вони досить кваліфіковані, і це може спричинити серйозне непорозуміння.

Ата

- Маніпуляція даних: Якби не було безпеки Wi-Fi, було б багато можливостей для того, щоб хтось маніпулювати даними на ваших пристроях, не знаючи, поки ви не помітите, як хтось підроблений деякими часто використовуваними файлами.

- Пакет нюхання: Пакетні нюхи - це програмне забезпечення, яке використовується для аналізу пакетів даних, що надходять та виходять з вашої мережі. Хоча вони в основному використовуються для хороших речей, таких як виправлення проблем щодо деяких служб, наприклад, електронна пошта, додатки для браузера тощо.

Що таке пакет нюхає

- Розшифровка пароля: Є такі інструменти, як дешифрування пароля, але хакери можуть використовувати вашу незахищену мережу для розшифровки ваших паролів. Такі рахунки, як PayPal, ваш онлайн -банківський рахунок тощо.

Протоколи безпеки Wi-Fi

Однією з найважливіших причин, що нам потрібні протоколи безпеки Wi-Fi, є те, що ми не хочемо, щоб хтось отримав доступ до нашої домашньої мережі , переглядаючи пристрої, підключені до неї, і якщо достатньо кваліфікований, возиться з конфігурацією, ось чому були розроблені ці чотири протоколи:

- WEP: Провідна еквівалентна конфіденційність запропонувала конфіденційність даних, еквівалентну дротовому з'єднанню. Отже, назва. Однак цей протокол, мабуть, більше не використовується, оскільки він був замінений WPA.

- WPA: захищений від Wi-Fi доступ був створений Альянсом Wi-Fi для заміни WEP через проблеми безпеки. Це було лише тимчасовим рішенням проблем із безпекою, з якими стикався Wep, і вони побудували його лише для підтримки безпеки, поки вони не розробили WPA2.

- WPA2 : Цей протокол потребує користувача для використання SSID та пароля, щоб для пристрою було створено клавішу шифрування, і користувач підключив зазначений пристрій до мережі за допомогою цього унікального ключа.

- WPA3 : Кінцевий протокол безпеки, який надає доступ без необхідності бездротово надсилати пароль на пристрій . Це виключає можливість того, що хтось віддалено захоплює пароль та введення вашої бездротової домашньої мережі.

Наша рекомендація щодо бездротової безпеки

Існують різні поради та рекомендації, які ви можете використовувати у своїй бездротовій мережі для покращення її безпеки. Вони можуть стосуватися домашніх мереж або компаній Wi-Fi Networks, а деякі кроки можуть вимагати уваги у своєму маршрутизаторі. Зробіть це, і ви можете відчувати себе набагато безпечнішими:

Вимкніть бездротовий доступ до адміністратора

Ніхто не повинен мати можливість отримати доступ до своїх маршрутизаторів бездротово, особливо якщо ви не змінили своє ім'я користувача та пароль за замовчуванням . Усі маршрутизатори поставляються з іменами користувачів за замовчуванням та паролями.

Коли ви дозволяєте бездротовому доступу до адміністратора, майже кожен, хто підключений до вашого Wi-Fi, може ввести налаштування адміністратора вашого маршрутизатора та підробляти їх. Крім зміни SSID та пароля , вони могли контролювати, скільки даних отримує до вас або з вас.

Ssid, який не виділяється

Намагайтеся не використовувати ім’я мережі , яка виділяється, оскільки ви можете стати легкою мішенню. Під час ведення бізнесу дотримуйтесь загальної назви маршрутизатора замість використання торгової марки. Таким чином, мережа залишається захищеною, оскільки вона не відрізняється від більшості виявлених мереж.

Він також рекомендується зберегти загальну назву маршрутизатора, за допомогою якого ви надаєте бездротовий доступ до своїх працівників. Коли ви вдома, ви можете виявити мережі і спробувати придумати ім’я, яке не виділялося б так сильно з групи.

Намагайтеся не використовувати WPS

Захищена Wi-Fi налаштування -це небезпечний метод підключення пристроїв до вашої бездротової мережі. Це синхронізація, коли ваш маршрутизатор надсилає сигнал з ключем, а пристрій натисніть кнопку, отримуючи сигнал та ключ.

Таким чином, пристрій зараз підключений. Але майже будь -хто може підключитися таким чином, і це робить його набагато менш безпечним, ніж інші методи зв’язку. Якщо є можливість відключити кнопку WPS, зробіть це.

Кілька мереж

Нарешті, якщо ви ведете бізнес, зберігайте мережу компанії та загальнодоступний Wi-Fi окремо. Крім того, підтримуйте мережу компанії безпечною та недоступною для публіки, тобто не видавайте пароль.

Зробіть це політикою компанії не ділитися паролем з несанкціонованим персоналом. Це має бути політикою у кожній великій компанії, оскільки важливо, щоб конфіденційні дані залишалися конфіденційними.

Що таке групові ключі?

Однією з цілісних частин безпеки Wi-Fi є груповий ключ. Маршрутизатор розподіляє ці клавіші на всі пристрої, підключені до бездротової мережі. Маршрутизатор обробляє груповий розподіл ключів, і вони необхідні, оскільки:

- Вони усувають необхідність маршрутизатора надсилати копії даних на всі пристрої.

- Не потрібно поєднувати кожен пристрій з маршрутизатором окремо.

- Натомість маршрутизатор просто транслює оригінальні дані на всі пристрої.

- Кожен пристрій покладається на групові ключі для отримання повідомлень.

- Групові ключі допомагають шифрувати дані, але існують різні типи.

Як працює інтервал обертання ключів групи?

Збирався описати, як це працює в кроках. Він починається з розподілу ключів, і є необхідність створити GMK (головний ключ групи) та використовувати GTK (груповий часовий ключ), щоб отримати GEK (груповий ключ шифрування) та GIK (ключ цілісності групи).

Замість того, щоб перевантажувати ситуацію, збиралися сказати вам, що всі ці клавіші змінюються відповідно до конфігурації вашого маршрутизатора . Отже, це робить майже неможливим для спілкування пристрою в мережі, не виконуючи цього 4-клавішного рукостискання.

Як це відображається на вашому досвіді користувача?

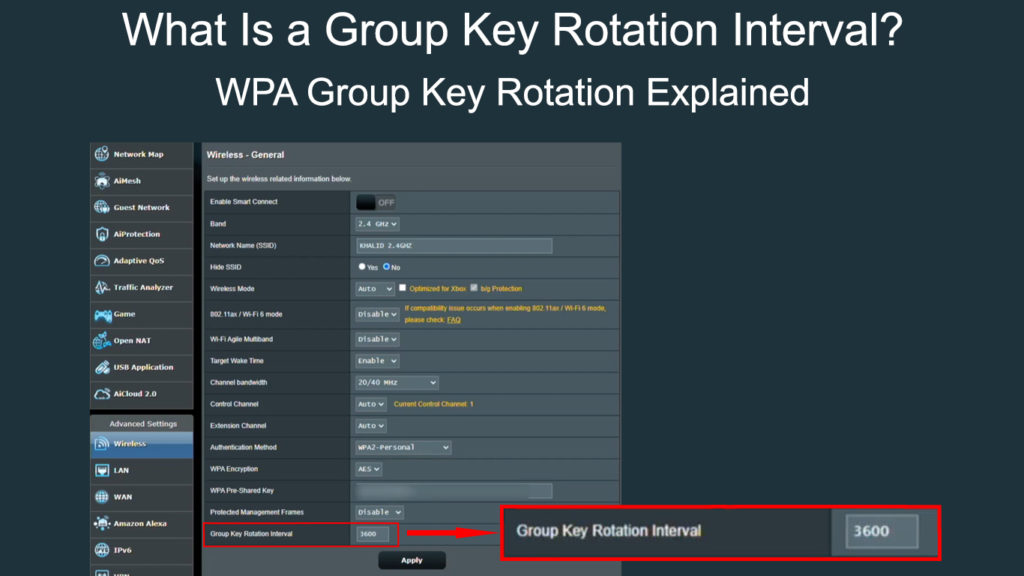

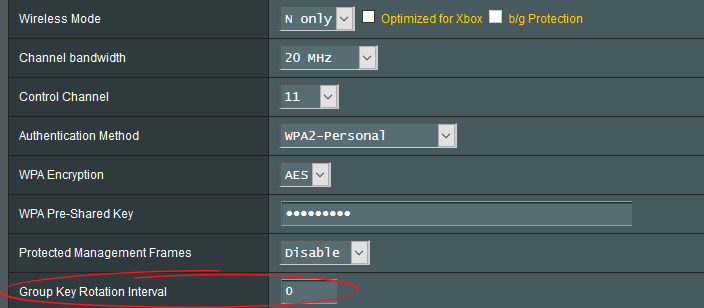

Ну, додана безпека - це завжди плюс, і з більшістю маршрутизаторів ви можете змінити інтервал обертання ключів групи. Ви можете встановити його на будь -який період, який, на вашу думку, може працювати для вас найкраще. Однак ваші пристрої відчують відключення, як тільки цей час пройде.

Тепер ключ автоматично генерується маршрутизатором, і як тільки ключ оновлений, вам не доведеться ввести новий пароль. Ключ не змінює пароль, тому автоматичне повторне з'єднання можливе.

Існує один екземпляр, в якому інтервал групового ключа повинен бути встановлений на 0. Коли у вас є розширювачі Wi-Fi у вашому домі. Потім встановіть інтервал ключа Group Extenders на деяке значення. Найкраще залишити налаштування незмінним.

Висновок

Бездротова безпека необхідна, оскільки було багато повідомлених випадків порушення та нападів. У грі є кілька протоколів безпеки Wi-Fi, і є інтервал обертання ключів групи, який дає нам ще більшу безпеку. Не возитися з налаштуванням, якщо вам не потрібно, і якщо ви це зробите, сміливо встановлюйте інтервал на такий низький або такий високий, як у вас.