Pytanie, jaki jest grupowy interwał obrotu kluczowego, oznacza, że wbiłeś się dość głęboko w procesy, które są ledwo zauważalne, ponieważ dzieje się w tle i są w cieniu znacznie większych rzeczy.

Interwał rotacji klucza grupy jest czymś, co dzieje się w sieci bezprzewodowej , w której podłączane są dwa urządzenia. Jest to metoda bezpieczeństwa i, aby ją zrozumieć, musimy omówić konieczność bezpieczeństwa bezprzewodowego, protokołów i sposobu działania rotacji kluczowej grupy.

Konieczność bezpieczeństwa Wi-Fi

Gdyby nie było zagrożenia, protokoły bezpieczeństwa Wi-Fi nie zostałyby wynalezione. Istnieją jednak prawdziwe zagrożenia, które mogą wykorzystać nasze połączenie bezprzewodowe, aby wyrządzić poważne uszkodzenia naszych urządzeń i innych. Oto kilka scenariuszy:

- Ataki MITM: AKA Ataki Man-in-thetle są przypadkami, w których ktoś może zmienić wiadomość od ciebie i twojego najbliższego przyjaciela, jeśli jest wystarczająco wykwalifikowany, a to może spowodować poważne nieporozumienie.

Atak man-in-thetdle

- Manipulacja danymi: Gdyby nie było bezpieczeństwa Wi-Fi, ktoś mógłby manipulować danymi na twoich urządzeniach bez wiedzy, dopóki nie zauważysz, że ktoś manipnął kilkoma często używanymi plikami.

- Wąchanie pakietów: Szarotniki pakietów są oprogramowaniem używanym do analizy pakietów danych wchodzących i wychodzących z sieci. Chociaż są one używane głównie do dobrych rzeczy, takich jak rozwiązanie problemów związanych z niektórymi usługami, np. E -mail, aplikacji przeglądarki itp.

Co to jest wąchanie pakietu

- Deszyfrowanie hasła: Istnieją narzędzia takie jak deszytacze haseł, ale hakerzy mogą używać Twojej sieci bez ochrony do odszyfrowania haseł. Konta takie jak PayPal, konto bankowości internetowej itp.

Protokoły bezpieczeństwa Wi-Fi

Jednym z bardziej znaczących powodów, dla których potrzebujemy protokołów bezpieczeństwa Wi-Fi jest to, że nie chcemy, aby ktoś uzyskuje dostęp do naszej sieci domowej , przeglądać podłączone urządzenia , a jeśli wystarczająco wykwalifikowane, bałaganu w konfiguracji, dlatego opracowano te cztery protokoły:

- WEP: Przewodowa równoważna prywatność oferowała poufność danych równoważną połączeniu przewodowego. Stąd nazwa. Jednak ten protokół prawdopodobnie nie jest już używany przez nikogo, ponieważ został zastąpiony przez WPA.

- WPA: Dostęp chroniony Wi-Fi został stworzony przez Wi-Fi Alliance w celu zastąpienia WEP z powodu problemów z bezpieczeństwem. Było to tylko tymczasowe rozwiązanie problemów bezpieczeństwa, przed którymi stanęł WEP, i zbudowali je tylko w celu utrzymania bezpieczeństwa, dopóki nie rozwinęli WPA2.

- WPA2 : Ten protokół potrzebuje użytkownika do korzystania z SSID i hasła, aby dla urządzenia wygenerowano klawisz szyfrowania, a użytkownik podłączyłby wspomniane urządzenie do sieci z tym unikalnym kluczem.

- WPA3 : Ostateczny protokół bezpieczeństwa, który zapewnia dostęp bez konieczności wysyłania hasła bezprzewodowego do urządzenia . To eliminuje możliwość zdalnego złapania hasła i wejdzie do sieci domowej bezprzewodowej.

Nasze zalecenie dotyczące bezpieczeństwa bezprzewodowego

W sieci bezprzewodowej można użyć różnych wskazówek i wskazówek, aby poprawić jej bezpieczeństwo. Mogą one dotyczyć sieci domowych lub sieci Wi-Fi, a niektóre kroki mogą wymagać zalogowania się do routera. Zrób to, a możesz czuć się znacznie bezpieczniej:

Wyłącz dostęp do administratora bezprzewodowego

Nikt nie powinien mieć możliwości dostępu do twoich routerów bezprzewodowo, zwłaszcza jeśli nie zmieniłeś domyślnej nazwy użytkownika i hasła . Wszystkie routery są wyposażone w domyślne nazwy użytkowników i hasła.

Gdy zezwalasz na dostęp do administratora bezprzewodowego, prawie każdy podłączony do twojego Wi-Fi może wprowadzić ustawienia administratora routera i manipulować nimi. Oprócz zmiany SSID i hasła mogą kontrolować, ile danych dostaje się do ciebie lub od ciebie.

SSID, który nie wyróżnia się

Staraj się nie używać nazwy sieci , która się wyróżnia, ponieważ możesz stać się łatwym celem. Podczas prowadzenia firmy trzymaj się ogólnej nazwy routera zamiast używania marki. W ten sposób sieć pozostaje bezpieczna, ponieważ nie jest tak różna od najbardziej wykrywalnych sieci.

Zaleca się również zachowanie ogólnej nazwy routera, za pomocą którego zapewniasz bezprzewodowy dostęp do swoich pracowników. Kiedy jesteś w domu, możesz wykryć sieci i spróbować wymyślić nazwę, która nie wyróżniałaby się tak bardzo od grupy.

Staraj się nie używać WPS

Konfiguracja chroniona Wi-Fi jest niepewną metodą łączenia urządzeń do sieci bezprzewodowej. Jest to synchronizacja, w której router wysyła sygnał z klawiszem, a urządzenie naciskając przycisk, odbiera sygnał i klawisz.

W ten sposób urządzenie jest teraz podłączone. Ale prawie każdy może połączyć się w ten sposób, a to czyni go znacznie mniej bezpiecznym niż inne metody połączenia. Jeśli jest opcja wyłączenia przycisku WPS, zrób to.

Wiele sieci

Wreszcie, jeśli prowadzisz firmę, utrzymuj sieć firmy i publicznie dostępne Wi-Fi oddzielnie. Ponadto, utrzymuj sieć firmy bezpieczną i niedostępną dla publiczności, tj. Nie podawaj hasła.

Uczyń zasady firmy, aby nie udostępniać hasła nieautoryzowanemu personelowi. Powinna to być polityka w każdej dużej firmie, ponieważ ważne jest, aby dane poufne pozostały poufne.

Jakie są klucze grupy?

Jedną z integralnych części bezpieczeństwa Wi-Fi jest klucz grupy. Router rozpowszechnia te klucze do wszystkich urządzeń podłączonych do sieci bezprzewodowej. Router obsługuje dystrybucję grupy i są one konieczne, ponieważ:

- Eliminują potrzebę wysyłania kopii danych do wszystkich urządzeń.

- Nie ma potrzeby sparowania każdego urządzenia z routerem osobno.

- Zamiast tego router po prostu nadaje oryginalne dane do wszystkich urządzeń.

- Każde urządzenie opiera się na klawiszach grupy do odbierania wiadomości.

- Klawisze grupy pomagają szyfrować dane, ale istnieją różne typy.

Jak działa interwał rotacji kluczy grupy?

Zamierzali opisać, jak to działa w krokach. Zaczyna się od dystrybucji kluczy i jest koniecznością utworzenia GMK (grupy główny klucz) i użycie GTK (grupy klawisz czasowy), aby uzyskać GEK (klucz szyfrowania grupy) i GIK (klucz integralności grupy).

Zamiast nadmiernie komplikować sytuację, powiedzą ci, że wszystkie te klucze się zmieniają zgodnie z konfiguracją routera . Tak więc sprawia, że urządzenie jest prawie niemożliwe komunikowanie się w sieci bez wykonywania tego 4-klawisza uścisku dłoni.

Jak to odzwierciedla Twoje wrażenia użytkownika?

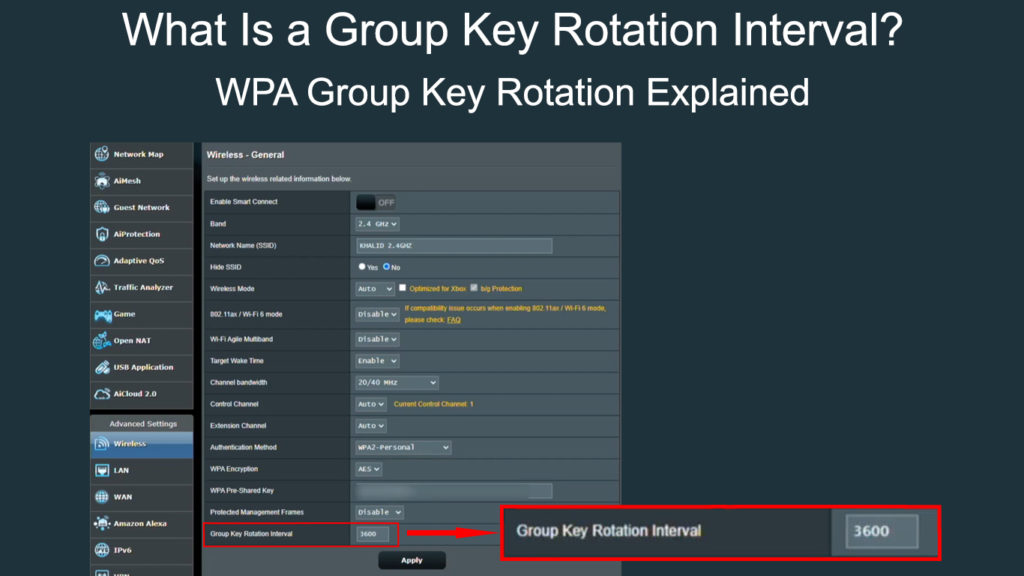

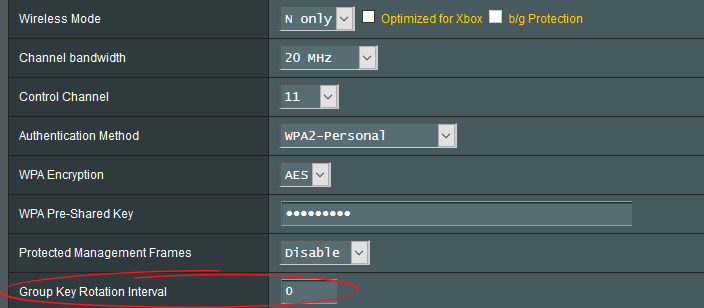

Cóż, dodane bezpieczeństwo jest zawsze plusem, a w przypadku większości routerów możesz zmienić interwał rotacji kluczy grupy. Możesz ustawić go na dowolny okres, który Twoim zdaniem może najlepiej działać. Jednak twoje urządzenia doświadczą odłączenia po przejściu tego czasu.

Teraz klucz generowany jest automatycznie przez router, a po odświeżeniu klawisza nie będziesz musiał wprowadzić nowego hasła. Klucz nie zmienia hasła, dlatego możliwe jest automatyczne ponowne połączenie.

Istnieje jeden przypadek, w którym kluczowy interwał powinien być ustawiony na 0. Gdy masz przedłużacze Wi-Fi w domu. Następnie ustaw interwał kluczy grupy Exterers na pewną wartość. Najlepiej zostawić ustawienie niezmienione.

Wniosek

Bezpieczeństwo bezprzewodowe jest konieczne, ponieważ odnotowano wiele przypadków naruszeń i ataków. W grze znajduje się kilka protokołów bezpieczeństwa Wi-Fi, a interwał rotacji kluczowej grupy, który daje nam jeszcze większe bezpieczeństwo. Nie zadzieraj z ustawieniem, jeśli nie musisz, a jeśli to zrobisz, możesz ustawić interwał tak niski lub tak wysoki, jak chcesz.