Dla wielu użytkowników Internetu wspomnienie różnych akronimów i skróconych warunków jest wystarczające, aby spowodować ból głowy. Nie mogliby mniej przejmować się warunkami i funkcjami, o ile mogliby korzystać z komputerów i innych urządzeń online. Ale czasami warto poznać niektóre z głównych akronimów IT i ich funkcje, zwłaszcza gdy napotykasz problem z urządzeniem lub połączeniem internetowym . To prowadzi nas do tematu - co to jest dostęp chroniony Wi -Fi (WPA)?

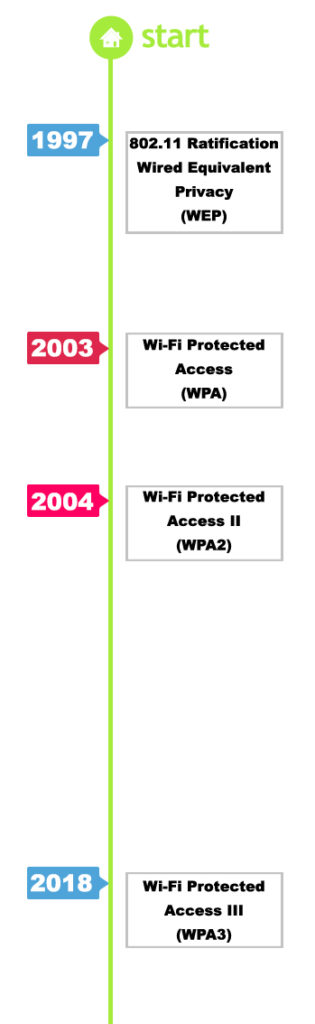

Opracowany i wydany w 2003 roku przez Wi-Fi Alliance , Wi-Fi Protected Access (WPA) jest standardem bezpieczeństwa urządzeń połączonych Wi-Fi . Oryginalny standard bezpieczeństwa Wi-Fi nazywa się przewodową równoważną prywatnością lub WEP . Następnie WI-Fi Alliance opracował WPA, próbując opracować bardziej zaawansowane szyfrowanie danych i doskonałą weryfikację użytkowników.

Sojusz Wi-Fi stworzył WPA w odpowiedzi na słabości protokołu WEP. Jednak WPA został zastąpiony przez WPA2 w 2004 roku, aby zaoferować bezpieczniejszą formę po roku wydania poprzednich wersji. Obecna wersja to WPA3 , wydana niedawno w 2018 roku, ale WPA2 jest nadal powszechnie akceptowana.

Przedsiębiorstwa i osoby używają osobnych trybów WPA . Najnowszym trybem przedsiębiorstw jest WPA-EAP , który wykorzystuje sztywny proces uwierzytelniania. Ponadto użytkownicy korporacyjni muszą komunikować się z dedykowanym serwerem przed weryfikacją poświadczeń logowania. Z drugiej strony najnowszy tryb osobisty, WPA-PSK, wykorzystuje SAE (jednoczesne uwierzytelnianie równych) przy tworzeniu pewnej weryfikacji.

Przyjrzyjmy się głębiej w dwie wersje, które są nadal używane - WPA2 i WPA3.

Protokół WPA2

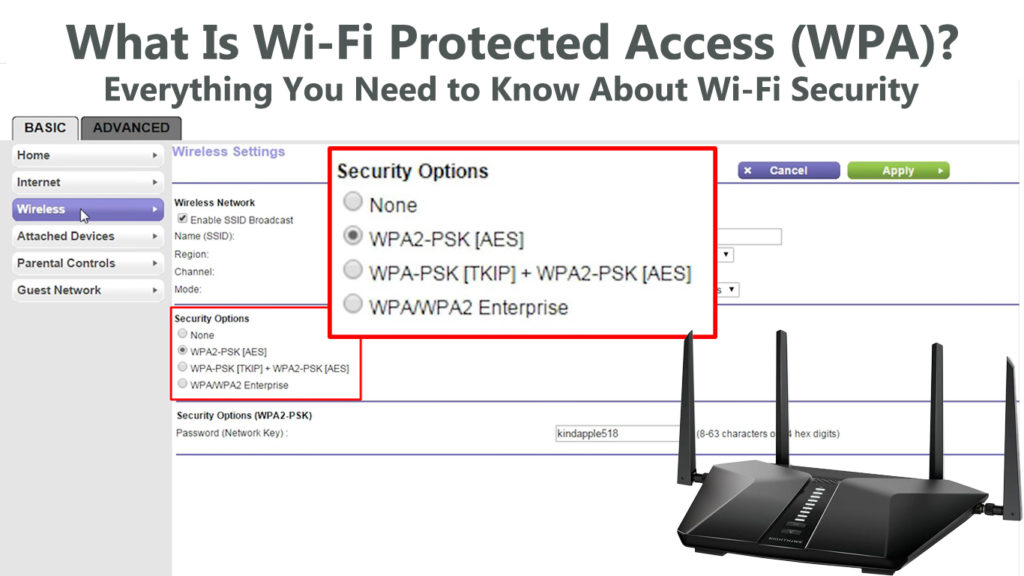

Jak już wiemy, WPA2 powstało zaledwie rok po pierwszym wydaniu WPA. Najwyraźniej było wiele rzeczy, które wymagały aktualizacji od czasu tworzenia oryginalnej wersji WPA. Działa za pośrednictwem CCMP (protokół kodu uwierzytelniania komunikatu blokowego blokowego w trybie przeciwnym) . Z drugiej strony oryginalny WPA używa słabego i niewiarygodnego TKIP (protokół integralności klucza czasowego) . AES (zaawansowany standard szyfrowania), który produkuje komunikaty o weryfikacji autentyczności, jest podstawą protokołu CCMP.

WPA vs WPA2

To powiedziawszy, WPA2 jest nadal wrażliwy w niektórych częściach, szczególnie tam, gdzie intruzowie mogą uzyskać dostęp do sieci bezprzewodowej bez żadnych autoryzacji . Hakerzy mogą łatwo zaatakować sieci WPS lub Wi-Fi chronione punkty dostępu do konfiguracji .

Tradycyjnie większość zagrożeń wtargnięcia ma na celu korporacyjne systemy bezprzewodowe. Jednak zagrożenia są również wspólne dla osobistych domowych systemów Wi-Fi o słabych hasłach . Ponadto WPA2 ma również inne słabości, takie jak bezpieczeństwo warstwy transportowej, w których intruzowie mogą atakować.

Protokół WPA3

Pomimo jego słabości WPA2 jest używany od dłuższego czasu. Był to standardowy protokół od 2004 r. Do WPA3 (dostęp chroniony Wi-Fi 3) zastąpił go w 2018 r., Chociaż WPA2 jest nadal akceptowany i powszechnie używany do dziś. Jest to dość długi okres dla standardu IT, w którym wiele postępów technologicznych postępuje szybko, czasem w ciągu zaledwie kilku miesięcy.

Dzisiaj WPA3 pozostaje najnowszym standardem implementacji WPA. Od czasu po raz pierwszy wdrożenia w 2018 r., Wi-Fi Alliance certyfikuje produkty kompatybilne z WPA3 . Większość nowo uruchomionych routerów obsługuje WPA3, ale niektórzy producenci mogą aktualizować istniejące routery za pomocą WPA2.

Oto niektóre z zaktualizowanych funkcji WPA3:

- Szyfrowanie GCMP-256 ( protokół trybu przeciwdziałania GALOIS )

- HMAC 384 bit (tryb uwierzytelniania wiadomości Hashed)

- BIP-GMAC-256; 256-bitowy protokół integralności transmisji/multiemisji

- Dla WPA3-EAP Enterprise-192-bitowa siła kryptograficzna

- Jednoczesne uwierzytelnianie Equals (SAE) Exchange

- Protokół rezerwowy, DPP dla urządzeń Wi-Fi

Nieuchronnie WPA3 ma również swoje słabości, na przykład pięć luk znanych jako Dragonblood, który składa się z ataku odmowy, dwóch ataków do obniżenia i dwóch wycieków szczegółów w kanale bocznym. Sojusz Wi-Fi ciężko pracował, aby pokonać takie luki, które od czasu do czasu pojawiają się.

WPA3 wyjaśnił

Różnica między WPA, WPA2 i WPA3

Najlepiej wyjaśnić różnice między trzema standardami WPA, patrząc na to, jak WPA i WPA3 mierzą przeciwko WPA2.

WPA2 przeciwko WPA

WPA2 ma więcej funkcji bezpieczeństwa i jest znacznie mocniejszy. Identyfikujemy pewne znaczące różnice w następujący sposób:

- WPA2 wyraźnie rozróżnia tryby indywidualne i korporacyjne

- WPA2 używa AES, co jest bezpieczniejsze

- WPA2 pozwala na ogromniejszą moc przetwarzania w porównaniu do WPA.

WPA2 jest nadal akceptowalnym standardem, jeśli urządzenie nie jest osadzone w WPA3, podczas gdy standard WPA jest już przestarzały.

WPA3 przeciwko WPA2

Z drugiej strony najnowszy WPA3 jest lepiej zabezpieczony i bardziej obszerny niż WPA2. Jednak Sojusz Wi-Fi nie wyrzucił jeszcze standardu WPA2, a wiele urządzeń nadal używa tego standardu.

Funkcje WPA2 nie są zgodne z niektórymi nowymi funkcjami WPA3, takimi jak protokoł SAE, spersonalizowane szyfrowanie danych i silniejsza ochrona przed potężnymi atakami.

Wyjaśniono bezpieczeństwo hasła Wi-Fi

Wniosek

Pierwsza wersja dostępu chronionego Wi-Fi została ogłoszona w 2003 r., A Sojusz Wi-Fi, będąc właścicielem znaku towarowego Wi-Fi, zastąpiła WEP (przewodowa równoważna prywatność) protokołem WPA. Urządzenia zostały zaktualizowane, aby umożliwić implementację WPA, następnie WPA2 i najnowszą wersję WPA3.

Od tego czasu WPA zaprzestało swojej ważności, ale WPA2 jest nadal powszechnie akceptowany, mimo że Sojusz Wi-Fi już uruchomił WPA3. Jednak w przypadku maksymalnego bezpieczeństwa Wed sugeruje, że każdy użytkownik uzyskał urządzenia zatwierdzone przez WPA lub zaktualizuj protokół WPA w istniejących urządzeniach do najnowszej wersji - WPA3.