Voor veel internetgebruikers is het vermelden van verschillende acroniemen en afgekort IT -termen voldoende om hoofdpijn te veroorzaken. Ze konden niet minder om de termen en functies geven, zolang ze de computers en andere apparaten online konden gebruiken. Maar soms is het de moeite waard om enkele van de belangrijkste IT -acroniemen en hun functies te kennen, vooral als u een probleem met uw apparaat of internetverbinding ondervindt. Dat brengt ons bij het onderwerp - wat is Wi -Fi beschermde toegang (WPA)?

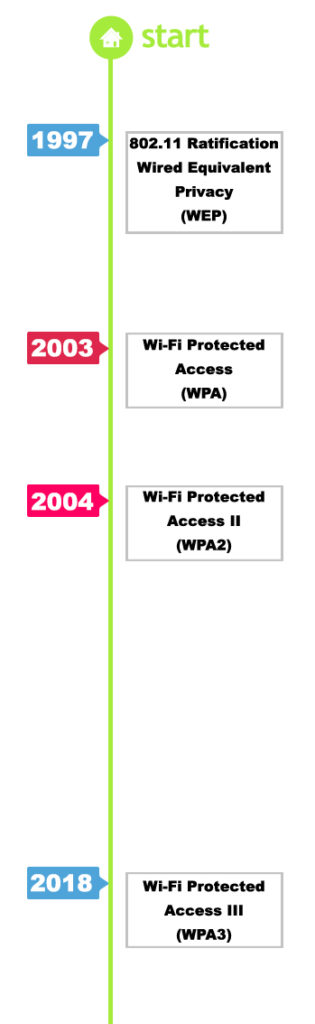

Ontwikkeld en voor het eerst uitgebracht in 2003 door de Wi-Fi Alliance , Wi-Fi Protected Access (WPA) is de standaard van beveiliging voor Wi-Fi-verbonden apparaten . De originele Wi-Fi-beveiligingsstandaard wordt Wired Equivalent Privacy of WEP genoemd. Vervolgens ontwikkelde Wi-Fi Alliance WPA in een poging om meer geavanceerde gegevenscodering en superieure gebruikersvalidatie te bedenken.

De Wi-Fi Alliance creëerde WPA als reactie op zwakke punten van het WEP-protocol. WPA werd echter in 2004 door WPA2 vervangen om een veiliger formulier aan te bieden na een jaar van de vorige versies. De huidige versie is WPA3 , recent uitgebracht in 2018, maar WPA2 wordt nog steeds algemeen geaccepteerd.

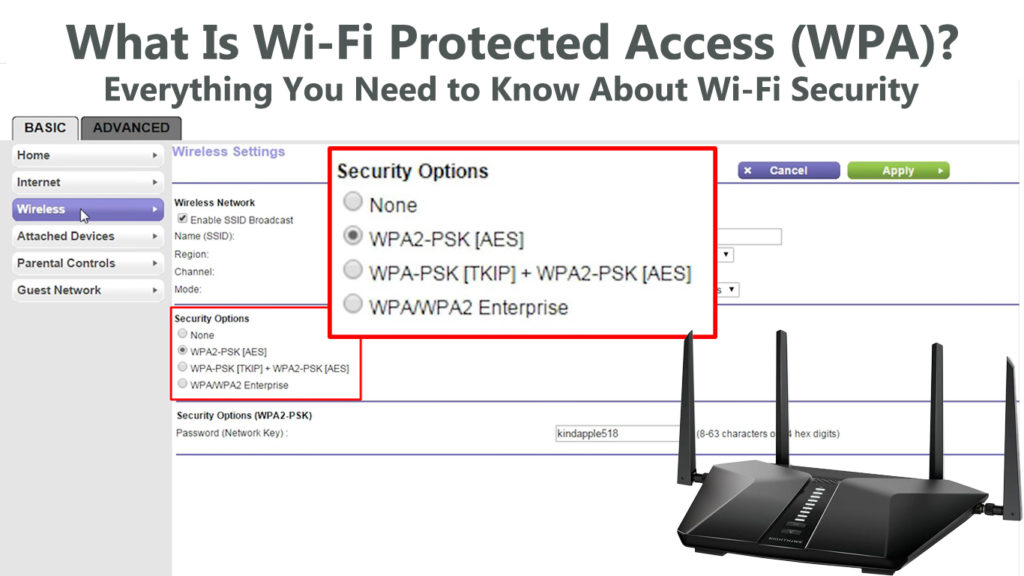

Ondernemingen en individuen gebruiken afzonderlijke WPA -modi . De nieuwste enterprise-modus is WPA-EAP , die een rigide authenticatieproces gebruikt. Bovendien moeten bedrijfsgebruikers communiceren met een speciale server voordat u inloggegevens valideert. Aan de andere kant maakt de meest recente persoonlijke modus, WPA-PSK, gebruik van SAE (gelijktijdige authenticatie van gelijken) bij het creëren van een verzekerde verificatie.

Laten we een diepere kijk nemen in de twee versies die nog in gebruik zijn - WPA2 en WPA3.

WPA2 -protocol

Zoals we al weten, werd WPA2 slechts een jaar nadat WPA werd gelanceerd, opgericht. Blijkbaar waren er veel dingen die moesten upgraden sinds het maken van de originele WPA -versie. Het werkt via het CCMP (Counter Mode Cipher Block Chaining Message Authentication Code Protocol) . Aan de andere kant gebruikt de oorspronkelijke WPA de zwakke en onbetrouwbare TKIP (Temporal Key Integrity Protocol) . AES (Advanced Encryption Standard), die authenticiteitsverificatieberichten produceert, is de basis van het CCMP -protocol.

WPA vs WPA2

Dat gezegd hebbende, WPA2 is in sommige delen nog steeds kwetsbaar, vooral waar indringers zonder autorisatie toegang hebben tot het draadloze netwerk . Hackers kunnen eenvoudig het Wireless Network WPS of Wi-Fi beschermde Setup- toegangspunten aanvallen.

Traditioneel zijn de meeste inbraakbedreigingen gericht op draadloze bedrijfssystemen. De bedreigingen zijn echter ook gebruikelijk voor Wi-Fi-systemen voor persoonlijke thuis met zwakke wachtwoorden . Bovendien heeft WPA2 ook andere zwakke punten, zoals die in transportlaagbeveiliging waar indringers kunnen aanvallen.

WPA3 -protocol

Ondanks zijn zwakke punten wordt WPA2 al lang gebruikt. Het was het standaardprotocol sinds 2004 totdat WPA3 (Wi-Fi beschermde Access 3) het in 2018 had vervangen, hoewel WPA2 nog steeds wordt geaccepteerd en tot op de dag van vandaag wordt gewend. Dat is een vrij lange periode om een IT -standaard te gebruiken, waar veel technologische vooruitgang snel vordert, soms in een kwestie van slechts een paar maanden.

Vandaag blijft WPA3 de nieuwste standaard van WPA -implementatie. Sinds het voor het eerst werd geïmplementeerd in 2018, heeft de Wi-Fi Alliance WPA3-compatibele producten gecertificeerd . De meeste nieuw gelanceerde routers ondersteunen WPA3, maar sommige fabrikanten kunnen bestaande routers bijwerken met WPA2.

Hier zijn enkele van de bijgewerkte WPA3 -functies:

- De codering van GCMP-256 ( Galois Counter Mode Protocol )

- HMAC 384 bit (hashed message authenticatiemodus)

- BIP-GMAC-256; Het 256-bit uitzending/multicast integriteitsprotocol

- Voor WPA3-EAP-onderneming-192-bit cryptografische kracht

- Gelijktijdige authenticatie van Equals (SAE) uitwisseling

- Provisioning Protocol, DPP voor Wi-Fi-apparaten

Het is onvermijdelijk dat WPA3 ook zijn zwakke punten heeft, bijvoorbeeld de vijf kwetsbaarheden die bekend staan als Dragonblood, die bestaat uit een ontkenningsaanval, twee aanvallen om te downgraden en twee lekken van zijkanaaldetails. De Wi-Fi Alliance heeft hard gewerkt om dergelijke kwetsbaarheden te overwinnen, die van tijd tot tijd zijn verschenen.

WPA3 legde uit

Verschil tussen WPA, WPA2 en WPA3

Het is het beste om de verschillen tussen de drie WPA -normen uit te leggen door te kijken hoe WPA en WPA3 het meten tegen WPA2.

WPA2 tegen WPA

WPA2 heeft meer beveiligingsfuncties en het is veel krachtiger. We identificeren enkele opmerkelijke verschillen als volgt:

- WPA2 onderscheidt zich duidelijk tussen individuele en bedrijfsmodi

- WPA2 gebruikt AES, dat veiliger is

- WPA2 zorgt voor meer immense verwerkingskracht in vergelijking met WPA.

WPA2 is nog steeds een acceptabele standaard als uw apparaat niet is ingebed met WPA3, terwijl de WPA -standaard al verouderd is.

WPA3 tegen WPA2

Aan de andere kant is de nieuwste WPA3 beter beveiligd en uitgebreider dan WPA2. De Wi-Fi Alliance heeft de WPA2-standaard echter nog niet weggegooid en veel apparaten gebruiken deze standaard nog steeds.

WPA2 -functies komen niet overeen met enkele van WPA3's nieuwe functies, zoals het SAE -protocol, gepersonaliseerde gegevenscodering en meer robuuste bescherming tegen krachtige aanvallen.

Wi-Fi wachtwoordbeveiliging uitgelegd

Conclusie

De eerste versie van Wi-Fi beschermde toegang werd aangekondigd in 2003, en de Wi-Fi Alliance, de eigenaar van het Wi-Fi-handelsmerk, verving WEP (Wired Equivalent Privacy) door WPA-protocol. Apparaten werden bijgewerkt om WPA -implementatie mogelijk te maken, vervolgens WPA2 en de nieuwste versie WPA3.

WPA heeft sindsdien zijn geldigheid gestopt, maar WPA2 is nog steeds algemeen geaccepteerd, hoewel Wi-Fi Alliance al WPA3 heeft gelanceerd. Voor maximale beveiliging suggereert Wo echter dat elke gebruiker WPA -goedgekeurde apparaten verkrijgt of het WPA -protocol in bestaande apparaten bijwerken naar de nieuwste versie - WPA3.