Для многих пользователей Интернета упоминание о различных аббревиатурах и сокращении его терминов достаточно, чтобы вызвать головную боль. Они не могли меньше заботиться об терминах и функциях, если они могут использовать компьютеры и другие устройства в Интернете. Но иногда стоит узнать некоторые из основных его сокращений и их функций, особенно когда вы сталкиваетесь с проблемой с вашим устройством или подключением к Интернету . Это приводит нас к теме - что такое защищенный Wi -Fi Access (WPA)?

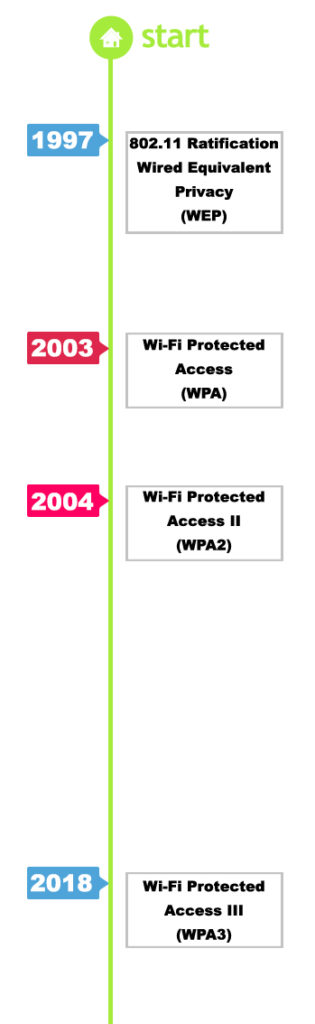

Разработанный и впервые выпущенный в 2003 году Альянсом Wi-Fi , Wi-Fi Protected Access (WPA) является стандартом безопасности для устройств, связанных с Wi-Fi . Первоначальный стандарт безопасности Wi-Fi называется проводной эквивалентной конфиденциальностью или WEP . Затем Wi-Fi Alliance разработал WPA в попытке придумать более расширенное шифрование данных и превосходную проверку пользователей.

Альянс Wi-Fi создал WPA в ответ на слабые стороны протокола WEP. Тем не менее, WPA был заменен WPA2 в 2004 году, чтобы предложить более безопасную форму после года выпуска предыдущих версий. Текущая версия - WPA3 , выпущенная недавно в 2018 году, но WPA2 все еще широко принят.

Предприятия и отдельные лица используют отдельные режимы WPA . Последним режимом предприятия является WPA-EAP , который использует жесткий процесс аутентификации. Кроме того, корпоративные пользователи должны общаться с выделенным сервером перед проверкой учетных данных для входа в систему. С другой стороны, в последнем личном режиме WPA-PSK используется SAE (одновременная аутентификация равных) в создании гарантированной проверки.

Давайте более глубоко рассмотрим две версии, которые все еще используются - WPA2 и WPA3.

Протокол WPA2

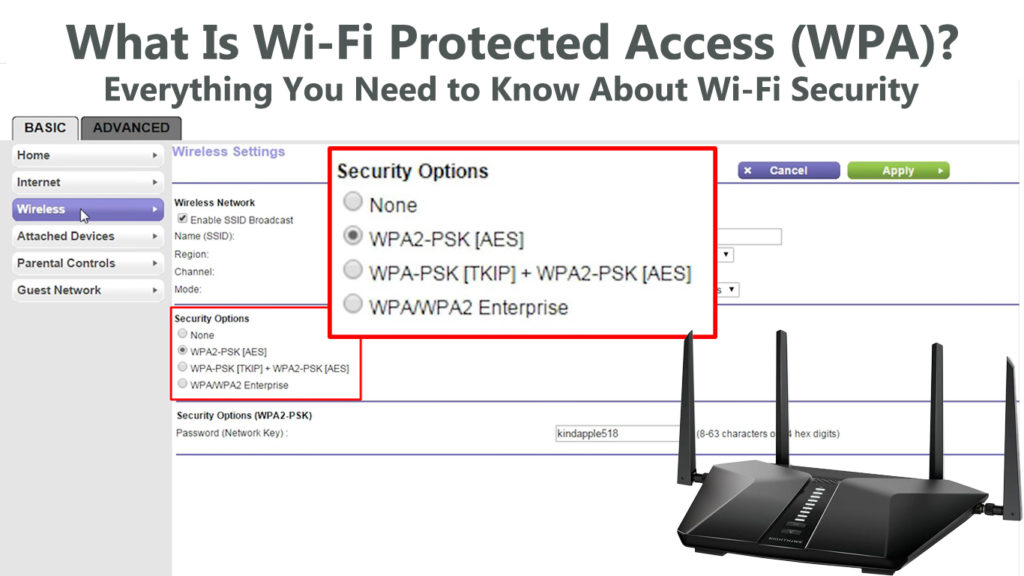

Как мы уже знаем, WPA2 был создан только через год после того, как WPA впервые был запущен. По -видимому, было много вещей, которые нуждались в обновлении с момента создания оригинальной версии WPA. Он работает через CCMP (протокол кода аутентификации блока блока шифрования CCMP) . С другой стороны, в исходном WPA используется слабый и ненадежный TKIP (протокол целостности височной ключа) . AES (расширенный стандарт шифрования), который дает подлинную проверку сообщений, является основой протокола CCMP.

WPA против WPA2

Тем не менее, WPA2 по -прежнему уязвим в некоторых частях, особенно если злоумышленники могут получить доступ к беспроводной сети без какого -либо разрешения . Хакеры могут легко атаковать беспроводную сеть WPS или Wi-Fi, защищенные точки доступа к настройке .

Традиционно, большинство угроз вторжения направлены на корпоративные беспроводные системы. Тем не менее, угрозы также являются общими для личных домашних систем Wi-Fi , имеющих слабые пароли . Кроме того, у WPA2 также есть другие недостатки, такие как та, которая находится в безопасности транспортного уровня, где злоумышленники могут атаковать.

Протокол WPA3

Несмотря на свои слабости, WPA2 использовался в течение длительного времени. Это был стандартный протокол с 2004 года, пока WPA3 (Wi-Fi Protected Access 3) заменил его в 2018 году, хотя WPA2 все еще принимается и широко используется по сей день. Это довольно длительный период для использования IT -стандарта, когда многие технологические достижения прогрессируют быстро, иногда за несколько месяцев.

Сегодня WPA3 остается последним стандартом реализации WPA. С тех пор, как он был впервые реализован в 2018 году, Wi-Fi Alliance сертифицирует WPA3-совместимые продукты . Наиболее недавно запущенные маршрутизаторы поддерживают WPA3, но некоторые производители могут обновлять существующие маршрутизаторы с WPA2.

Вот некоторые из обновленных функций WPA3:

- Шифрование GCMP-256 ( протокол режима счетчика галуаса )

- HMAC 384 бит (режим аутентификации хешированного сообщения)

- BIP-GMAC-256; 256-битный протокол целостности трансляции/многоадресной рассылки

- Для WPA3-AP Enterprise-192-битная криптографическая сила

- Одновременная аутентификация обмена равными (SAE)

- Протокол обеспечения, DPP для устройств Wi-Fi

Неизбежно, у WPA3 также есть свои слабые стороны, например, пять уязвимостей, известных как Dragonblood, которая состоит из атаки отказа в услуге, двух атак для понижения и двух утечек деталей по боковым каналам. Альянс Wi-Fi усердно работал, чтобы преодолеть такие уязвимости, которые время от времени появлялись.

WPA3 объяснил

Разница между WPA, WPA2 и WPA3

Лучше всего объяснить различия между тремя стандартами WPA, взглянув на то, как WPA и WPA3 измеряются против WPA2.

WPA2 против WPA

WPA2 имеет больше функций безопасности, и это гораздо более мощно. Мы определяем некоторые заметные различия следующим образом:

- WPA2 четко различает отдельные и корпоративные режимы

- WPA2 использует AES, что является более безопасным

- WPA2 обеспечивает более огромную мощность обработки по сравнению с WPA.

WPA2 по -прежнему является приемлемым стандартом, если ваше устройство не встроено с WPA3, в то время как стандарт WPA уже устарел.

WPA3 против WPA2

С другой стороны, последний WPA3 лучше защищен и более обширным, чем WPA2. Тем не менее, альянс Wi-Fi еще не выбрасывал стандарт WPA2, и многие устройства все еще используют этот стандарт.

Особенности WPA2 не совпадают с некоторыми из новых функций WPA3S, таких как протокол SAE, персонализированное шифрование данных и более надежную защиту от мощных атак.

Wi-Fi Password Security объяснена

Заключение

Первая версия защищенного Wi-Fi была объявлена в 2003 году, и Alliance Wi-Fi, являющийся владельцем товарного знака Wi-Fi, заменил WEP (Wired Equivalent Privacy) на протокол WPA. Устройства были обновлены, чтобы разрешить реализацию WPA, затем WPA2 и последнюю версию WPA3.

С тех пор WPA прекратил свою достоверность, но WPA2 все еще широко принят, хотя Wi-Fi Alliance уже запустил WPA3. Тем не менее, для максимальной безопасности, WED предлагает каждому пользователю получить одобренные WPA устройства или обновить протокол WPA в существующих устройствах до последней версии - WPA3.