Per molti utenti di Internet , menzionare vari acronimi e termini IT abbreviati è sufficiente per causare mal di testa. Non potrebbero interessarsi di meno dei termini e delle funzioni fintanto che potevano utilizzare i computer e altri dispositivi online. Ma a volte, vale la pena conoscere alcuni dei principali acronimi IT e le loro funzioni, specialmente quando si affrontano un problema con il dispositivo o la connessione Internet . Questo ci porta all'argomento: cos'è l'accesso protetto da Wi -Fi (WPA)?

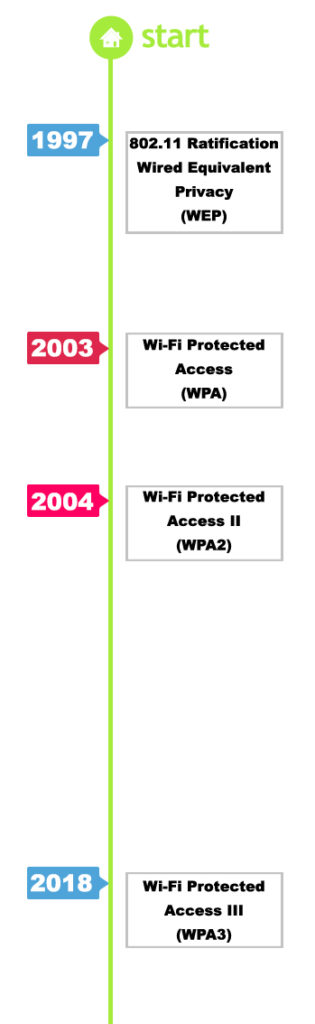

Sviluppato e rilasciato per la prima volta nel 2003 dalla Wi-Fi Alliance , Wi-Fi Protected Access (WPA) è lo standard di sicurezza per i dispositivi Wi-Fi connessi . Lo standard di sicurezza Wi-Fi originale si chiama privacy equivalente cablato o WEP . Quindi, Wi-Fi Alliance ha sviluppato WPA nel tentativo di elaborare una crittografia dei dati più avanzati e una convalida dell'utente superiore.

L'alleanza Wi-Fi ha creato WPA in risposta alle debolezze del protocollo WEP. Tuttavia, il WPA è stato sostituito da WPA2 nel 2004 per offrire una forma più sicura dopo un anno della versione precedente delle versioni. La versione attuale è WPA3 , rilasciata di recente nel 2018, ma WPA2 è ancora ampiamente accettata.

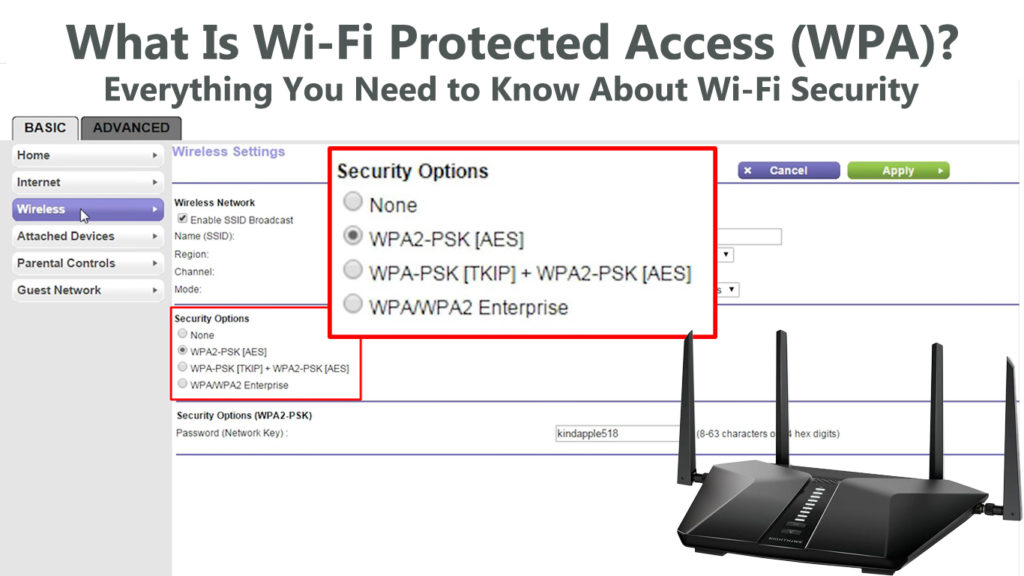

Le aziende e le persone utilizzano modalità WPA separate . L'ultima modalità Enterprise è WPA-AAP , che utilizza un rigido processo di autenticazione. Inoltre, gli utenti aziendali devono comunicare con un server dedicato prima di convalidare le credenziali di accesso. D'altra parte, la modalità personale più recente, WPA-PSK, utilizza SAE (autenticazione simultanea di uguali) nella creazione di una verifica assicurata.

Diamo uno sguardo più profondo alle due versioni che sono ancora in uso - WPA2 e WPA3.

Protocollo WPA2

Come già sappiamo, WPA2 è stato istituito solo un anno dopo il lancio di WPA. Apparentemente, c'erano molte cose che necessitavano di aggiornamenti dalla creazione della versione WPA originale. Funziona tramite il protocollo del codice di autenticazione del blocco della cifra del blocco della cifra (Counter Modalità) . D'altra parte, il WPA originale utilizza il TKIP debole e inaffidabile (protocollo di integrità della chiave temporale) . AES (standard di crittografia avanzata), che produce messaggi di verifica dell'autenticità, è la base del protocollo CCMP.

WPA vs WPA2

Detto questo, WPA2 è ancora vulnerabile in alcune parti, specialmente in cui gli intrusi possono accedere alla rete wireless senza alcuna autorizzazione . Gli hacker possono facilmente attaccare i punti di accesso alla configurazione protetta Wi-Fi della rete wireless.

Tradizionalmente, la maggior parte delle minacce di intrusione mira ai sistemi wireless aziendali. Tuttavia, le minacce sono comuni anche ai sistemi Wi-Fi domestici personali con password deboli . Inoltre, WPA2 ha anche altri punti deboli, come quello nella sicurezza del livello di trasporto in cui gli intrusi possono attaccare.

Protocollo WPA3

Nonostante i suoi punti deboli, WPA2 è stato usato per molto tempo. È stato il protocollo standard dal 2004 fino a quando WPA3 (Wi-Fi ha protetto l'accesso 3) lo ha sostituito nel 2018, sebbene WPA2 sia ancora accettato e ampiamente utilizzato fino ad oggi. Questo è un periodo piuttosto lungo per uno standard IT in uso, in cui molti progressi tecnologici progrediscono rapidamente, a volte nel giro di pochi mesi.

Oggi WPA3 rimane l'ultimo standard di implementazione WPA. Da quando è stato implementato per la prima volta nel 2018, l'Alleanza Wi-Fi ha certificato prodotti compatibili con WPA3 . La maggior parte dei router appena lanciati supporta WPA3, ma alcuni produttori possono aggiornare i router esistenti con WPA2.

Ecco alcune delle funzionalità WPA3 aggiornate:

- La crittografia di GCMP-256 ( Protocollo di Modalità Counter Galois )

- HMAC 384 bit (modalità di autenticazione del messaggio hashed)

- BIP-GMAC-256; Il protocollo di integrità di trasmissione/multicast da 256 bit

- Per WPA3-AP Enterprise-Strengione crittografica a 192 bit

- Autenticazione simultanea dello scambio di uguali (SAE)

- Protocollo di provisioning, DPP per dispositivi Wi-Fi

Inevitabilmente, WPA3 ha anche i suoi punti deboli, ad esempio le cinque vulnerabilità note come Dragonblood, che consistono in un attacco di servizio negativo, due attacchi al declassamento e due perdite di dettagli sul canale laterale. L'alleanza Wi-Fi ha lavorato duramente per superare tali vulnerabilità, che di volta in volta apparivano.

WPA3 ha spiegato

Differenza tra WPA, WPA2 e WPA3

È meglio spiegare le differenze tra i tre standard WPA osservando come WPA e WPA3 si confrontano contro WPA2.

WPA2 contro WPA

WPA2 ha più funzionalità di sicurezza ed è molto più potente. Identifichiamo alcune differenze notevoli come segue:

- WPA2 si differenzia chiaramente tra le modalità individuali e aziendali

- WPA2 utilizza AES, che è più sicuro

- WPA2 consente una potenza di elaborazione più immensa rispetto al WPA.

WPA2 è ancora uno standard accettabile se il dispositivo non è incorporato con WPA3, mentre lo standard WPA è già obsoleto.

WPA3 contro WPA2

D'altra parte, l'ultimo WPA3 è meglio garantito e più ampio di WPA2. Tuttavia, l'alleanza Wi-Fi non ha ancora gettato via lo standard WPA2 e molti dispositivi usano ancora questo standard.

Le funzionalità WPA2 non corrispondono ad alcune delle nuove funzionalità WPA3, come il protocollo SAE, la crittografia personalizzata dei dati e la protezione più solida da potenti attacchi.

Sicurezza della password Wi-Fi Spiegata

Conclusione

La prima versione di Wi-Fi Protected Access è stata annunciata nel 2003 e l'alleanza Wi-Fi, essendo il proprietario del marchio Wi-Fi, ha sostituito WEP (privacy equivalente cablato) con protocollo WPA. I dispositivi sono stati aggiornati per consentire l'implementazione WPA, quindi WPA2 e l'ultima versione WPA3.

Da allora WPA ha cessato la sua validità, ma WPA2 è ancora ampiamente accettato anche se Wi-Fi Alliance ha già lanciato WPA3. Tuttavia, per la massima sicurezza, WED suggerisce che ogni utente ottenga dispositivi approvati da WPA o aggiorna il protocollo WPA nei dispositivi esistenti all'ultima versione: WPA3.